En Resumen

- LockBit, descrito como uno de los grupos de ransomware más prolíficos, fue desmantelado en una campaña coordinada.

- El Departamento de Justicia de EE. UU. desclasificó una acusación contra dos hombres rusos por llevar a cabo ataques de LockBit.

- La Operación Cronos resultó en la incautación de servidores utilizados para ataques de ransomware y la toma del control del portal dark web de LockBit.

LockBit, descrito por funcionarios de la ley como "uno de los grupos de ransomware más prolíficos del mundo", ha sido desmantelado en una campaña coordinada que involucra a funcionarios en Estados Unidos, Reino Unido y media docena de otros países, según anunciaron múltiples agencias.

El Departamento de Justicia de EE. UU. desclasificó una acusación contra dos hombres rusos, Artur Sungatov e Ivan Kondratyev, por llevar a cabo ataques de LockBit contra empresas estadounidenses. Sungatov presuntamente atacó a fabricantes, compañías de seguros y otras empresas en al menos seis estados desde enero de 2021.

"Hoy, las fuerzas del orden de EE. UU. y del Reino Unido les están quitando las llaves a su operación criminal", dijo el Fiscal General de EE. UU., Merrick Garland, en el comunicado del DOJ. "Y vamos un paso más allá: también hemos obtenido las llaves de la infraestructura de LockBit incautada para ayudar a las víctimas a descifrar sus sistemas capturados y recuperar el acceso a sus datos".

Kondratyev, conocido en línea como “Bassterlord”, desplegó presuntamente el ransomware en objetivos que van desde gobiernos municipales hasta corporaciones en Oregón, Puerto Rico y en el extranjero a partir de agosto de 2021.

La Oficina de Control de Activos Extranjeros (OFAC) del Departamento del Tesoro sancionó a Sungatov y Kondratyev, prohibiendo a individuos y empresas estadounidenses hacer negocios con ellos y congelando cualquier activo bajo jurisdicción estadounidense, y añadió nueve direcciones de billetera de Bitcoin y una de Ethereum vinculadas a ellos a la lista de sanciones.

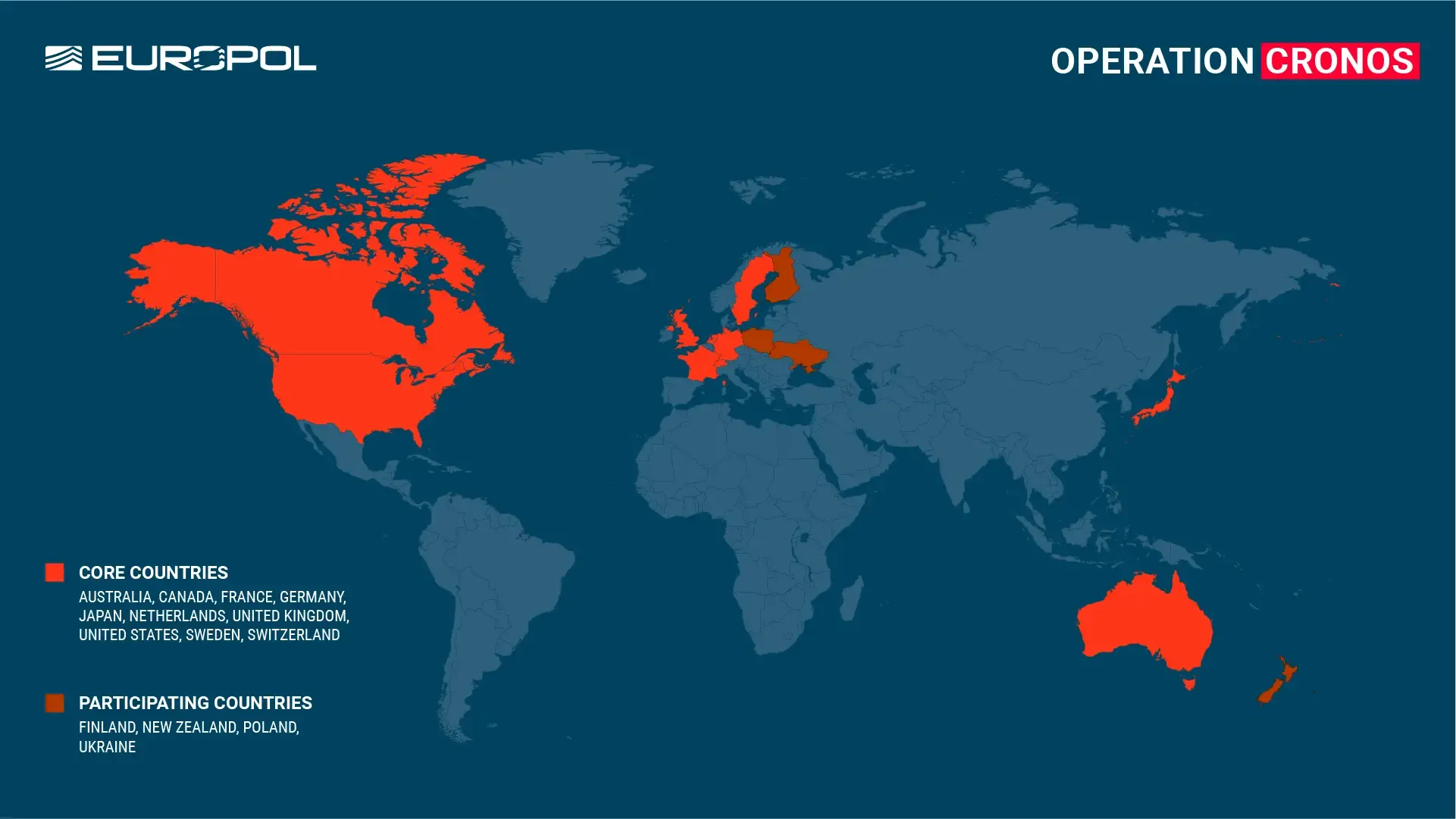

Los meses de duración de la "Operación Cronos" resultaron en la incautación de docenas de servidores en Europa, América del Norte y Australia que se utilizaron para llevar a cabo los ataques de ransomware de LockBit, que cifraron los datos de las víctimas y las extorsionaron para realizar pagos, según un comunicado de Europol del martes.

Las autoridades también tomaron el control del portal en la dark web donde LockBit publicaba datos sensibles robados de las víctimas que se negaban a pagar.

"Ahora hemos destruido la infraestructura en línea del grupo LockBit, una de las bandas de ransomware más prolíficas del mundo", dijo la Directora Ejecutiva de Europol, Catherine De Bolle, en el comunicado.

"El primer paso para llevar a los ciberdelincuentes tras las rejas es denunciar el cibercrimen cuando ocurre", agregó. "Cuanto antes la gente denuncie, más rápido las fuerzas del orden pueden evaluar nuevas metodologías y limitar el daño que pueden causar."

¿Qué era LockBit?

LockBit apareció por primera vez a principios de 2020, utilizando un ransomware que cifra los archivos de las víctimas y las excluye de sus redes a menos que paguen un rescate, generalmente en criptomonedas. Según la acusación del DOJ, los pagos se exigían normalmente en Bitcoin.

Al igual que otras bandas de ransomware, LockBit operaba a través de un grupo central de desarrolladores que creaban las herramientas de malware y gestionaban la infraestructura, luego reclutaban afiliados para infectar objetivos a cambio de una parte de los beneficios. Los desarrolladores de LockBit mantenían un panel de control que permitía a los afiliados lanzar ataques con unos pocos clics.

En 2022, LockBit eclipsó otras cepas de ransomware para convertirse en la más ampliamente desplegada en el mundo, según la Europol. El sindicato recaudó más de $120 millones en pagos de rescate de más de 2.000 víctimas a nivel mundial, según el Departamento de Justicia, con demandas totales que probablemente alcanzaron los cientos de millones.

LockBit ganó notoriedad por usar la "triple extorsión", amenazando a las víctimas no solo con datos encriptados, sino también con la exposición de información robada y ataques de denegación de servicio paralizantes.

Las autoridades contraatacan

La fuerza de tarea "Operación Cronos" de agencias de aplicación de la ley de 10 países estuvo socavando a LockBit durante meses. El punto de inflexión llegó con la incautación de docenas de servidores de comando y control en los que LockBit confiaba para desplegar ransomware y gestionar sus operaciones. Las autoridades ahora han "tomado el control de la infraestructura técnica que permite que todos los elementos del servicio de LockBit operen", según afirmó la Europol.

Como resultado, "se han identificado y remitido para su eliminación más de 14.000 cuentas fraudulentas responsables de la exfiltración o la infraestructura", declaró la agencia.

Además, funcionarios franceses y estadounidenses han arrestado o presentado cargos contra una creciente lista de presuntos miembros de LockBit. Polonia detuvo al sospechoso de ransomware Ivan Kondratiev en octubre de 2022, mientras que otro ciudadano ruso fue arrestado en Ucrania.

Se han emitido tres órdenes de arresto internacionales en relación con la reciente ofensiva. Las autoridades francesas también han asegurado cinco acusaciones. Mientras tanto, las autoridades han congelado las billeteras de criptomonedas que presuntamente los miembros de LockBit utilizaron para los pagos de rescate.

“Esto subraya el compromiso de interrumpir los incentivos económicos que impulsan los ataques de ransomware”, dijo el DOJ.

Ayudando a las víctimas a recuperarse

Con el control de los sistemas de LockBit, las autoridades han obtenido claves de descifrado para ayudar a cientos de víctimas a recuperar el acceso a sus datos.

“Estamos cambiando las tornas contra LockBit, proporcionando claves de descifrado, desbloqueando los datos de las víctimas y persiguiendo a los cómplices criminales de LockBit en todo el mundo”, dijo la Fiscal General Adjunta Lisa Monaco en el anuncio.

Animaron a las víctimas de los ataques de LockBit a contactar a las autoridades a través de un sitio web del Departamento de Justicia para determinar si sus archivos pueden ser descifrados.

Estas soluciones también se han puesto a disposición de forma gratuita en el portal ‘No More Ransom’, disponible en 37 idiomas. Hasta ahora, más de 6 millones de víctimas en todo el mundo se han beneficiado de No More Ransom, que contiene más de 120 soluciones capaces de descifrar más de 150 tipos de ransomware.

Mónaco dijo que la operación supone un gran revés para uno de los grupos de ransomware más agresivos, pero no será la última acción contra los ciberdelincuentes.

“Nuestra investigación continuará, y seguimos tan decididos como siempre a identificar y acusar a todos los miembros de LockBit—desde sus desarrolladores y administradores hasta sus afiliados,” dijo el Fiscal de EE. UU. Philip Sellinger. “Los señalaremos como criminales buscados. Ya no podrán esconderse en las sombras.”

Editado por Andrew Hayward